Audit informatique : assistance par rapport automatique

L'audit est particulièrement important dans le secteur informatique. Les audits informatiques garantissent le bon déroulement et la sécurité des processus métiers. En effet, la sécurité informatique concourt à la réussite de l'entreprise. Il existe différents types de processus d'audit informatique : audit de vulnérabilité, test de résistance, audit d'évaluation des risques, audit de certification et audit de conformité.

Chaque entreprise possède ses propres exigences en termes d’informatique et d’utilisation des logiciels.

L'article suivant met en lumière ce qu'est exactement un audit et comment Libelle SystemCopy (LSC) aide les entreprises dans leur audit. Le rapport d'exécution de LSC fournit par exemple des indications concrètes sur ce qui s'est passé dans un environnement SAP.

Qu'est-ce qu'un audit ?

Un audit examine si les processus, les exigences et les directives répondent aux normes requises. Une telle procédure d'examen a souvent lieu dans le cadre d'un système de gestion de qualité (source). Les audits sont réalisés par un auditeur spécialement formé à cette finalité. (source)

Dans le cadre, par exemple, d'une migration HANA ou même en cours de certification ou de re certification, il peut être nécessaire de prouver, dans le cadre d'un audit, que vous avez respecté certains processus et comment ceux-ci se sont déroulés. Parmi ces processus, il y a la nécessité d'alimenter régulièrement les systèmes de test SAP avec de nouvelles données de test au moyen d'une copie du système.

Pour cela, les données doivent généralement être collectées et préparées dans un document. Il s’agit d’un processus chronophage. Un processus qui, par ailleurs, ne fait certainement pas partie des activités préférées des intervenants techniques sur SAP.

Liste des principales activités à réaliser avant un audit informatique

✅ Analyser les correctifs de sécurité et les mises à jour des logiciels

✅ Documenter les politiques et procédures de sécurité en cours

✅ Identifier les vulnérabilités liées au pare-feu existant

✅ Chiffrer les données – appliquer les « meilleures pratiques »

✅ Vérifier la sécurité et la conformité des données en place

✅ Mettre à jour et tester la Reprise après sinistre (PRA) ; mettre à jour la feuille de route pour les scénarios d'échec

✅ Vérifier la sécurité des réseaux sans fil

✅ Analyser et identifier les points d'accès au réseau

Prise en charge de l'audit par Libelle SystemCopy (LSC)

Libelle SystemCopy (LSC) offre la possibilité d'automatiser le processus de copie d'un système complet. Les informations générées lors de ce processus sont automatiquement rassemblées dans un document.

Les rapports automatiques permettent, entre autres, de vérifier la qualité constante des rafraîchissements. Il existe un traitement uniforme pour l’ensemble des systèmes d'exploitation et des systèmes de gestion de base de données.

Aperçu d’un système qui vient d’être rafraîchi

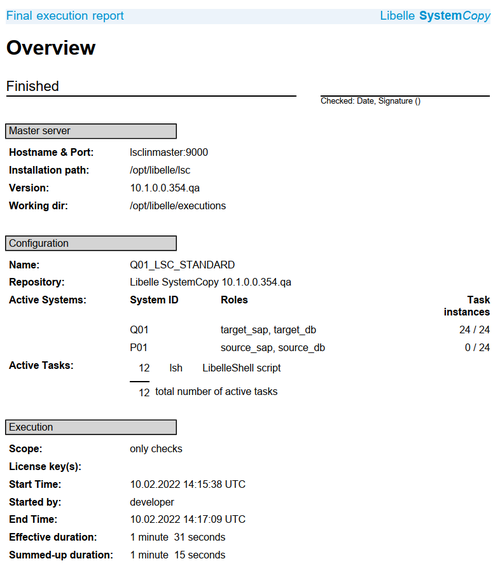

Aperçu global d’uneexécution

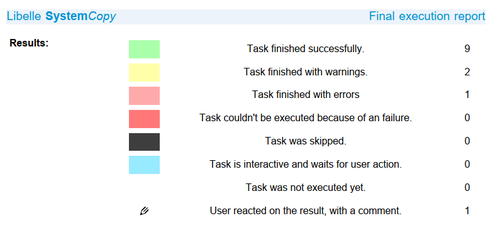

Résultats globaux des tâches

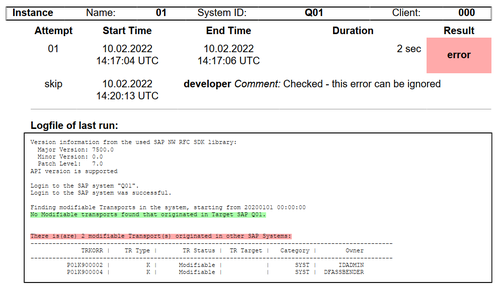

Information sur l'erreur survenue et commentaire du contrôle.

LSC vous offre ici une sécurité d'investissement grâce à une manipulation simple et compréhensible, à l'indépendance de l'infrastructure et à des modèles de licence attrayants.

Exemple de commentaire suite à une erreur remontéLibelle SystemCopy, est un investissement sûr. D’abord notre solution est simple à prendre en main. Ensuite, elle est indépendante de l’infrastructure en place (On Premise, Cloud…). Enfin, Libelle SystemCopy est disponible dans plusieurs modes : Licences perpétuelles, Abonnement, etc.

Par ailleurs, bien qu'aucun audit ne soit envisagé, le rapport d'exécution de LSC fournit une indication très précise de la situation du paysage SAP.

Remarque : Vous souhaitez migrer votre informatique vers SAP® S/4HANA® ?

En tant que Libelle IT Group, nous vous proposons différents outils qui vous facilitent considérablement la préparation. Qu'il s'agisse de copies automatisées de systèmes, d'anonymisation de données de test conformes à la protection des données ou de gestion des données de base, nous vous aidons à effectuer votre migration vers HANA. Informez-vous dès maintenant !

Articles recommandé

Tous les articles du blog